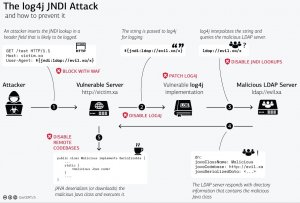

Anfang Dezember 2021 wurde eine Sicherheitslücke in der Java-Bibliothek Log4j-core gefunden, die es Hackern ermöglicht, aus der Ferne auf Server zuzugreifen und beliebige Codes auszuführen, mit anderen Worten: die Kontrolle über einen Server zu übernehmen. In der Java-Umgebung wird das Log4j-Softwaremodul ausgiebig genutzt, da es einer von vielen Bausteinen ist, die heutzutage in vielen Unternehmen zur Erstellung von Software verwendet werden.

Es ist ein Wettlauf gegen die Zeit, um alles unter Kontrolle zu haben; aktualisieren Sie Ihre Software, prüfen Sie auf neue Schwachstellen in Ihrer Organisation...

Wie kann man vorbeugen und was ist zu tun?

Überprüfen Sie die Liste der anfälligen Software und aktualisieren Sie auf die neueste Version von Log4j. Kontaktieren Sie Ihre Software-Anbieter. Anbieter wie CTModule, die glücklicherweise bestätigen können, dass wir nicht von dieser Sicherheitslücke betroffen sind. Ausserdem empfehlen wir Ihnen, den Vorschlag von Apache zu befolgen, der eine sofortige Aktualisierung auf 2.17.1 empfiehlt. Die neuesten Log4j Apache Sicherheitsupdates finden Sie unter: https://logging.apache.org/log4j/2.x/security.html

Quelle: GovCERT.ch

Wie geht es weiter?

Wir wissen, dass ein einfaches Update von Log4j möglicherweise nicht ausreicht, wenn Ihr Unternehmen bereits gefährdet ist. Daher empfehlen wir, die Aktivitäten in Ihrer Umgebung kontinuierlich zu untersuchen und entsprechend zu handeln, um die Gefährdung zu verringern. Die Erfahrung zeigt uns, dass wir nicht unachtsam sein dürfen. Aus diesem Grund wird CTModule die Situation weiterhin aktiv überwachen und unsere Partner über alle möglichen Erkenntnisse in unseren Systemen informieren.

Dies ist erneut ein klarer Weckruf für Regulierungsinstitutionen und Organisationen, wachsam zu bleiben und der Sicherheit höchste Priorität zu geben.